Пишет нам один заказчик, что сайт начал долго открываться.

Заходим - действительно, ~17 секунд отдаётся контент.

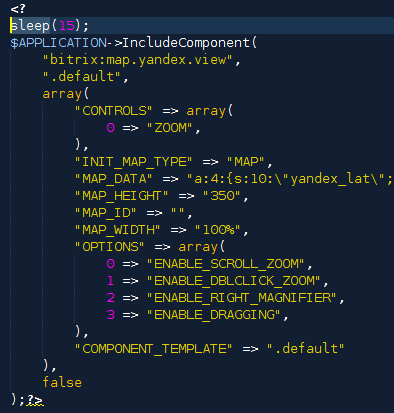

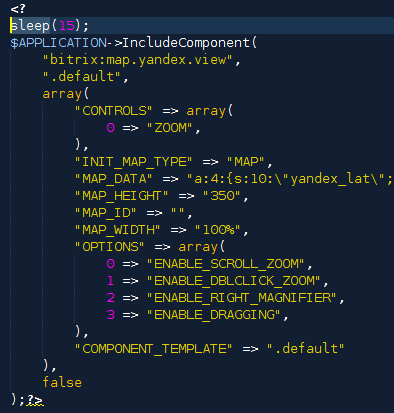

Начали анализировать ситуацию, в одном из включаемых файлов видим это:

sleep(15); - команда которая говорит серверу - подожди просто 15 секунд, потом делай свои дела дальше.

Это даже не смешно, "случайно" такую команду не напишешь, за 15 лет разработки я применил эту команду только 1 раз, и то, в сервисном скрипте, который по крону делает что то.

Так что это 100% диверсия. И те разработчики, если такое сделали, не известно, на что ещё способны. Как минимум 2 бэкдора уже нашёл.

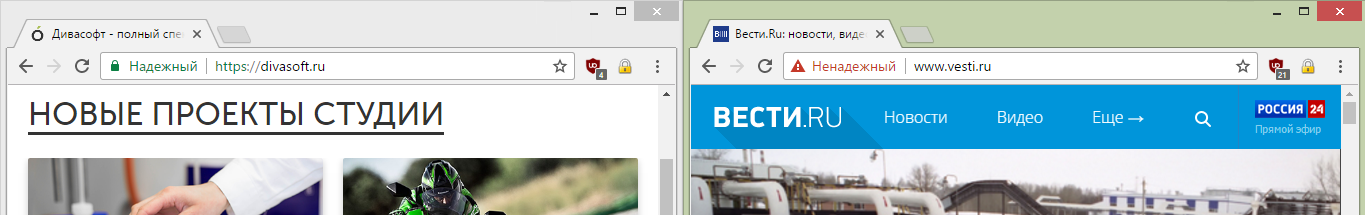

В июле 2018 после выхода Chrome 68 Google начнёт помечать все HTTP-сайты как ненадёжные.

т.е. наличие https в адресе станет главным показателем вашей надёжности.

Более 60.000 компьютеров подверглись атаке и заражению вирусом-вымогателем Wana Decrypt0r. Авторы Wana Decrypt0r используют эксплоит ETERNALBLUE, созданный специалистами АНБ для уязвимости в SMBv1 (MS17-010) для доставки вредоносного кода на Windows системы. Вирус зашифровывает все файлы на компьютере и требует выкуп — 300 долларов США в биткоинах. На выплату дается три дня, потом сумма увеличивается вдвое.

Группа экспертов по кибербезопасности MalwareHunterTeam утверждает, что больше всех в результате атаки пострадали серверы на территории России и Тайваня. Под ударом оказались и другие страны: Великобритания, Испания, Италия, Германия, Португалия, Турция, Украина, Казахстан, Индонезия, Вьетнам, Япония и Филиппины.

Интерактивная карта заражения всего мира в реальном времени

Ссылки на пакеты исправления для различных систем

Уязвимость так-же можно закрыть, полностью отключив поддержку SMBv1 и закрыв 135 и 445 порт. Для этого достаточно выполнить следующую команду в командной строке запущенной от имени Администратора:

dism /online /norestart /disable-feature /featurename:SMB1Protocol

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=135 name="Block_TCP-135"

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445"

Распространение вируса-вымогателя WannaCrypt удалось приостановить, зерегистрировав домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com.

Специалист по безопасности, который ведет твиттер @MalwareTechBlog, обнаружил, что вирус зачем-то обращается к этому домену и решил зарегистрировать его, чтобы следить за активностью программы.

Как выяснилось потом, в коде вируса говорилось, что если обращение к этому домену успешно, то заражение следует прекратить; если нет, то продолжать. Сразу после регистрации домена, к нему пришли десятки тысяч запросов.

Вирус-вымогатель начал распространяться 12 мая. Он блокирует компьютер и требует 300 долларов за разблокировку. Десятки тысяч заражений зарегистрировали в 99 странах, в том числе в России, где жертвами стали «Мегафон», МВД и СК. В других странах пострадали телекоммуникационные компании, банки, консалтинговые фирмы. В Великобритании из строя вышли компьютеры системы здравоохранения.

Регистрация вышеупомянутого домена не помогла тем, кто уже был заражен, но дала время другим установить обновление Windows, после которого вирус не работает.

Появился набор эксплоитов FuzzBunch, который группа хакеров Shadow Brokers украла у Equation Group, хакеров из Агенства Нац. Безопасности США. Microsoft потихому прикрыла дырки обновлением MS 17-010, возможно самым важным обновлением за последние десять лет. В то время как набор эксплоитов уже неделю лежит в открытом доступе https://github.com/fuzzbunch/fuzzbunch с обучающими видео. В этом наборе есть опасный инструмент DoublePulsar. Кратко - если открыт 445 порт и не установлено обновление MS 17-010, то DoublePulsar простукивает этот порт, делает перехваты системных вызовов и в память внедряет вредоносный код.

Сегодня пришёл интересный документ, который прорвался через спам фильтр.

По ссылке скачивается schet_oplata.zip, в котором лежит вредоносный счет_нов_xls.js

С первого взгляда может показаться, что в архиве Excel таблица, но будьте внимательны... там js = JavaScript

Содержимое файла доступно по ссылке в блоке ниже, изучайте, но не запускайте

http://pastebin.com/M2ieX5Pk

Защита от роботов становится всё интереснее и проще для людей!

Есть недокументированная возможность заставить Битрикс работать по протоколу https (если не корректно настроен хостинг)

Создаём/редактируем файл bitrix/.settings_extra.php

<?php

return array (

"https_request" => array("value" => true),

);

?>

По данным компании Sophos ежедневно взламывают более 50000 сайтов. 9 из 10 проверенных нами сайтов содержат уязвимости, позволяющие злоумышленникам проникнуть в закрытые разделы сайта, разместить вредоносный код, извлечь данные из базы данных или получить доступ к конфиденциальной информации посетителей сайта.

Очевидна причина данной ситуации: владелец и другие разработчики сайта не уделяют достаточного внимания безопасности сайта и защите от взлома.

Дивасофт заботится о безопасности своих клиентов, помогает с защитой и обновлением вашего сайта.

Недостаточное внимание к проблеме безопасности сайта приводит к печальным последствиям: сайт либо перестает полностью функционировать, либо начинает распространять вирусы. В результате взлома в 90% случаев сайт теряет позиции в поисковых системах и посетителей. Поэтому необходимо заранее уделить внимание проблеме безопасности сайта и провести необходимые мероприятия по укреплению защиты.

Защищён — значит сохранил и приумножил прибыль. ©

Вирусный код на страницах сайта может привести к полной блокировке доступа к сайту со стороны антивирусов или хостинга, а также бану в поисковых системах. Вирусы на сайте вредят посетителям, заражая их компьютеры вредоносным кодом и троянскими программами. Заполняют ваш сайт ссылками на другие сайты, что понижает ваши позиции в поисковых системах. Постоянно рассылают через ваш сайт вредоносные рекламные электронные письма.

Необходимо понимать, что вирусы являются следствием взлома, поэтому в первую очередь нужно найти источник появления вируса на сайте (скорее всего это будет взлом сайта через уязвимости в скриптах или кража пароля от FTP).

Если ваш сайт заразился, то Дивасофт поможем вам. Вылечим. Починим. Обновим.

(Различие между HTTPS и HTTP)

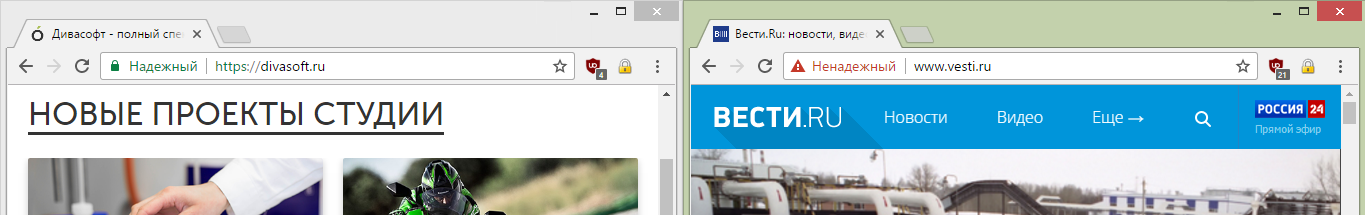

Пару месяцев назад Google решила перевести весь интернет на HTTPS, агитируя пользователей браузера Chrome посещать только HTTPS сайты.

Сейчас начался первый этап — пометка сайтов с https как безопасные.

Следующий этап перехода на https намечен на конец января — в Google Chrome 56 версии. Тут уже будет однозначно сообщаться, что сайт не безопасен.

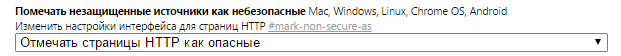

Что бы посмотреть, как это будет, заходите по адресу chrome://flags/ - это тонкие настройки браузера, вручную скопируйте этот адрес, и перейдите по нему.

Включите настройку: Помечать незащищенные источники как небезопасные Mac, Windows, Linux, Chrome OS, Android = "Отмечать страницы HTTP как опасные"

Но есть и одна особенность, которая позволит сайту не переходить на HTTPS — если у сайта нет форм ввода, то пометки не будет.

Компания Дивасофт поможет выбрать SSL сертификат, приобрести и установить его на ваш сервер или хостинг.

- C 1 января 2017 года Google внутри браузеров Chrome, FireFox будет отмечать, что сайт небезопасен.

- HTTPS становится важным фактором ранжирования сайтов (сайты с HTTPS будут выше в выдаче).

Компания Дивасофт поможет выбрать SSL сертификат, приобрести и установить его на ваш сервер или хостинг.

Получить сертификат на 90 дней можно у

Let's Encrypt. Для удобства, пользуемся сервисами

gethttpsforfree.com и

zerossl.com, что бы сгенерировать эти SSL сертификаты. Потом можно продлить сколько угодно раз. Как вручную, так и автоматически с помощью

certbot

90-дневные сертификаты — вовсе не новость для Всемирной паутины. Согласно телеметрии Firefox, 29% всех TLS-транзакций используют 90-дневные сертификаты, и ни одно иное время жизни не составляет большую долю транзакций. Точка зрения Let's Encrypt состоит в том, что короткие времена жизни сертификатов имеют два главных, основных преимущества:

- Ограничение ущерба от компрометированных ключей и неверно выпущенных сертификатов, так как таковые используются на меньшем промежутке времени.

- Короткоживущие сертификаты поддерживают и поощряют автоматизацию, которая абсолютно необходима для простоты использования HTTPS.

- Esential SSL — самый не дорогой и быстро оформляемый сертификат. Доступен как для юридических, так и для физических лиц. Проверяется только право владения доменным именем, личные данные или регистрация компании не проверяются. Выдается на 1 домен.

- Instant SSL — доступен и для физ. лиц, и для юр. лиц. Проверяется право владения доменом, регистрационные данные компании либо личность физ. лица. Выдается на 1 домен.

- SGC SSL-сертификат. — Аналогично Instant SSL, но с поддержкой 40-битных расширений (актуально для старых ОС и браузеров). Выдается на 1 домен, либо wildcard (см. ниже).

- Обычный Wildcard. — тоже самое, что и обычный сертификат, но выдается не на 1 домен, а на все поддомены корневого домена. Т.е. не только на domain.com, a и на www.domain.com, bill.domain.com и т.д. Стоит на порядок дороже.

- EV (Extended Validation) сертификат. — сертификат расширенной проверки, доступен только юридическим лицам. Проверяется владение доменом, компания, нотариально заверенные переводы документов на английский язык, требует подтверждения данных третьей стороной. Позволяет установить на сайте картинку-подтверждение владением и отображается в браузерах как гарантированно доверенный (зеленым цветом), против желтого у обычных сертификатов. Стоит в 2-3 раза дороже обычного, регистрация занимает продолжительное время.

- EV Wildcard и EV SGC. — Усиленная проверка Wildcard и SGC.

- Instant и Essential сертификаты позиционируются как продукт для сайтов частных лиц и органзаций, не связанных с электронной коммерцией. Extended Validation — для сайтов, связанных с финансами, услугами (интернет-банкинг, платежные системы, интернет-магазины и пр.).

Компания Дивасофт поможет выбрать SSL сертификат, приобрести и установить его на ваш сервер или хостинг.